其他方法

�H;DjM;be� 有些木马都喜欢用障眼法,比如系统文件叫RUNDLL32.EXE,木马的文件就叫RUNDL1.EXE这样在用任务管理器和其他的一些软件查看的时候会以小写来显示,就很容易看错。还有其他expl0rer.exe,iexpl0re.exe还有一些,只要是想得到的。所以当我们看到RUNDLL32.EXE的时候就要注意,这个到底是不是系统在调用呢,还是木马的调用或伪装呢,经验在这个时候就很起作用了。

_Kh�8�

<$h u�@`y/,PX IJ��:J�H=8 �V�@EyU/VJ Windows系统的可执行文件按后缀来分是具有执行优先权限的,在文件名相同的时候就能体现出来。比如一个msconfig.exe和一个msconfig.com在同一目录下时,当在运行中输入msconfig的时候运行的一定是msconfig.com而不是msocnfig.exe,文件执行优先权是按照.COM;.EXE;.BAT;.CMD;.VBS;.VBE;.JS;.JSE;.WSF;.WSH来排列的,当文件名相同时最前面的格式具有搜索最优先权,windows系统的收到一个没有路径的搜索命令的时候是到指定的位置进行搜索的,如果有的朋友学过linux的话这里就很容易理解了,系统最先搜索的是.COM文件,所以就会先执行msconfig.com。

5yj6M�aq�J .ezZ+@LI+# *Uf�>�X�r& hM=X#

�;�� 关于映像劫持,所在注册表位置HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

_?�K,Jc8j. d6�9dC��*> 新建项,名称为要劫持的文件名,全名。

M6V^ur� 1 dYlVJ_0Zr� 在新项下新建字符串值,字符串值名为Debugger,数值数据为指向程序的绝对路径。

d�l`{:ZR S 9T1�-�{s

R 3;�!�!`R>e #�/�_ VY.� 我在最近一个月去朋友那玩时发现的这个东西,到网上看了一下好像还是没多久之前才发现的。能被劫持的可以是系统的任何文件,当然系统必须的文件就不行了。因为被劫持的程序就不能运行了,运行被劫持的程序实际上是运行劫持指向程序。如果劫持指向程序被删除则会出现运行被劫持程序时提示无法找到文件的错误。往往被劫持的程序中一定会有regedit.exe和regedit.com,如果不劫持这个那不是很容易被改回来。如果你发现你运行regedit后没有反映,但似乎又运行了什么,而regedit又存在的时候就要小心了,这个时候.reg文件也是不能运行的。

pwB>$7(_h r]aI=w<(�f �WD*��z..` tbf�w��gK� 关于HOST文件。很多木马都会改这个,使你不能访问一些网站,这个host文件的绝对路径是C:\WINDOWS\system32\drivers\etc\hosts,用记事本打开就能看到,如果你发现你打不开一些网站,就可以看看这个host文件,把里面全部删除就行了。

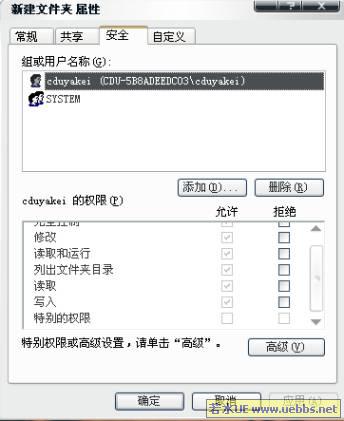

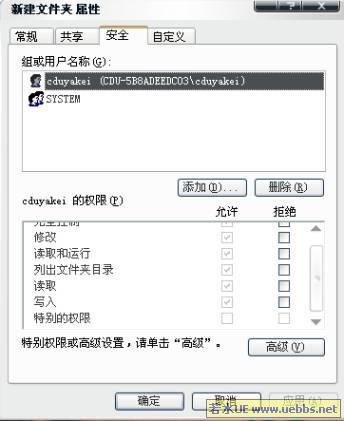

6uk}4�bdvq �t\v~� A0� *<h�)q)�HS ~~�m(C�J4S 关于NTFS的权限。NTFS格式的文件系统的优点就是可以设置权限。权限是针对用户或用户组来设置的,在NTFS文件系统下新建个文件就可以直接设置权限。

f|3L��eOyz ~0�}d=d5�g 先创建一个文件夹,然后把文件放入文件夹内,编辑文件夹的安全属性。

��'e$8

IZm 2p5�8_^��l 如图所示:

Q~rE+?n9�F 41Ab����,�  m�6A\R KJ'

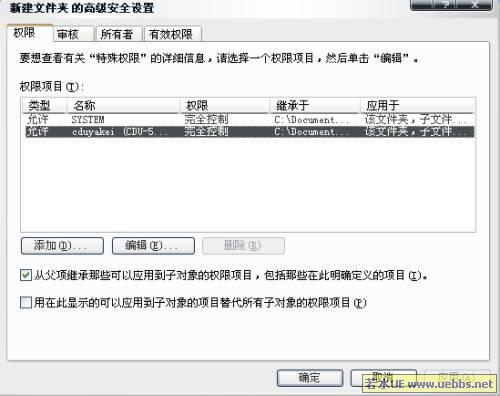

m�6A\R KJ' 在这里针对用户点选高级。

6�.[3N�~pq H�X�Pq+���  �R+=�wSG�]

�R+=�wSG�] 选中用户双击或点击编辑,我这里是选择的cduyakei用户。

�YTr+"\CkA $'��::5��1